Az Apache HTTP Server (httpd) az egyik legnépszerűbb és legerősebb webszerver, amely rugalmasságáról, teljesítményéről és szolgáltatásainak széles skálájáról ismert. Széles körben használják webhelyek és webes alkalmazások tárolására. Az Apache beállítása a CentOS Stream 9 rendszeren lehetővé teszi, hogy kihasználja a hatalmas képességeit webtárhely-szükségletei kielégítésére. Ezenkívül, ha webhelyét a Let's Encrypt ingyenes SSL-tanúsítványával biztosítja, webhelye titkosított és megbízható.

Az Apache HTTP Server telepítéséhez a CentOS Stream 9 rendszeren és egy Let's Encrypt SSL-tanúsítvány beállításához kövesse az útmutatóban leírt lépéseket. Ez biztonságos és hatékony webszerver konfigurációt biztosít.

Teljesen frissített CentOS Stream rendszer biztosítása az Apache telepítése előtt

Mielőtt folytatnánk az Apache telepítését a CentOS Stream gépén, ellenőriznünk kell, hogy rendszerünk teljesen naprakész. Ez több, mint egy elővigyázatossági intézkedés. A rendszer frissítése segít megelőzni a kompatibilitási problémákat, és jelentősen növeli annak stabilitását, biztonságát és teljesítményét.

Ennek mozgásba hozásához hajtsa végre a következő parancsot a terminálon:

sudo dnf upgrade --refreshEz a parancs elindítja a frissítési mechanizmust, beszerzi és telepíti a rendszer legújabb szoftverfrissítéseit és biztonsági javításait. Kulcsfontosságú, hogy a frissítési folyamat teljesen befejeződjön, mielőtt továbblép az Apache telepítésére. Ez biztosítja, hogy a rendszer kiváló állapotban legyen, optimálisan konfigurálva és felkészülve az Apache futtatására anélkül, hogy bármilyen akadozás vagy kompatibilitási probléma ütközne.

Telepítse az Apache HTTPD-t a DNF paranccsal

A második lépés az Apache vagy HTTPD telepítése a CentOS Stream rendszerére. Ez egy egyszerű folyamat a hatékony DNF csomagkezelő jóvoltából. A DNF vagy Dandified Yum csomagkezelő leegyszerűsíti a szoftvercsomagok telepítését, frissítését és kezelését.

Indítsa el az Apache (HTTPD) telepítését a következő parancs futtatásával a terminálon:

sudo dnf install httpdEz a parancs elindítja a telepítési mechanizmust, és lekéri és telepíti az összes szükséges összetevőt, hogy lehetővé tegye az Apache (HTTPD) futtatását a rendszeren. A folyamatnak néhány percen belül be kell fejeződnie. Ezután az Apache (HTTPD) teljesen telepítve lesz, és készen áll a használatra.

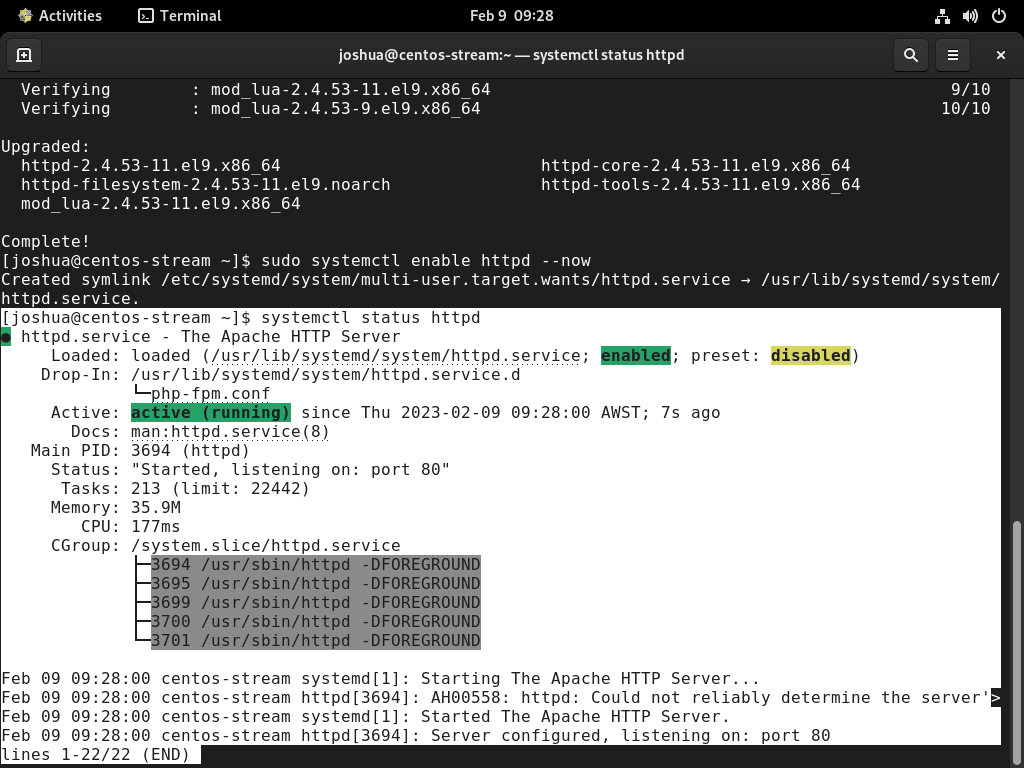

Az Apache HTTPD aktiválása és konfigurálása a rendszerindításkor való futtatáshoz

Az Apache (HTTPD) sikeres telepítését követően a CentOS Stream rendszeren a következő kulcsfontosságú művelet a szolgáltatás aktiválása és konfigurálása, hogy a rendszerindításkor automatikusan elinduljon. Az Apache (HTTPD) mindig aktív, és készen áll a webes kérések kiszolgálására, amikor a rendszer bekapcsol.

Ha az Apache (HTTPD) szolgáltatás nem aktív, vagy alapértelmezés szerint futásra van beállítva, használja a következő parancsokat a terminálban a szolgáltatás elindításához, és biztosítsa, hogy a rendszerindításkor fusson:

sudo systemctl start httpd

sudo systemctl enable httpdAz első parancs, a sudo systemctl start httpd, elindítja az Apache (HTTPD) szolgáltatást, míg a második parancs, a sudo systemctl enable httpd, beállítja, hogy a szolgáltatás automatikusan fusson rendszerindításkor. E két parancs végrehajtásával garantálja, hogy az Apache (HTTPD) folyamatosan elérhető és aktív legyen, és készen áll a webes kérések kielégítésére a rendszer minden egyes bekapcsolásakor.

Alternatív megoldásként az előző két lépést egyetlen parancsba tömörítheti:

sudo systemctl enable httpd --nowA –now opció a sudo systemctl enable httpd –now parancsban egyidejűleg elindítja az Apache (HTTPD) szolgáltatást, és beállítja, hogy automatikusan elinduljon a rendszerindításkor. Ez az egyetlen parancs egyesíti az előző lépésekből származó két különálló parancsot, és egyszerűbbé és hatékonyabbá teszi a folyamatot.

Ellenőrizze az Apache HTTPD szolgáltatás állapotát

Végül ellenőriznünk kell az Apache (HTTPD) sikeres megvalósítását és működését a következő systemctl paranccsal:

systemctl status httpd

Ez a parancs biztosítja az Apache (HTTPD) szolgáltatás valós idejű állapotát, beleértve az esetlegesen felmerülő hibákat és üzeneteket. A szolgáltatás állapotának alapos vizsgálatával megerősítheti, hogy az Apache (HTTPD) zökkenőmentesen fut.

Konfigurálja a FirewallD szabályokat

Miután telepítette az Apache-t (HTTPD) a CentOS Streamen, észreveheti, hogy a tűzfal nem tartalmaz előre konfigurált szabályokat a szabványos 80-as és 443-as portokhoz. A webalkalmazás biztonságának javítása előtt konfigurálnia kell ezeket a tűzfalszabályokat.

Állítsa be a tűzfalszabályokat a firewall-cmd eszközzel, amely a CentOS Stream alapértelmezett tűzfalkezelő segédprogramja. A konfigurálandó szabályok a használni kívánt portoktól függően változnak. A következő lépésekben azonban felsoroljuk az összes kritikus lehetőséget.

A 80-as és 443-as portok megnyitása

Az első két parancsot futtatjuk a 80-as és a 443-as port megnyitásához. Ezek a portok kezelik a bejövő HTTP és HTTPS forgalmat.

A 80-as port vagy a HTTP megnyitásához futtassa a következő parancsot:

sudo firewall-cmd --permanent --add-port=80/tcpEzután nyissa meg a 443-as portot vagy a HTTPS-t a következő paranccsal:

sudo firewall-cmd --permanent --add-port=443/tcpEllenőrizze a tűzfal módosításait

A megnyitandó portok megadása után utasítanunk kell a tűzfalat a változtatások végrehajtására. Ehhez töltse újra a tűzfalszabályokat az alábbi paranccsal:

sudo firewall-cmd --reloadA következmények megértése

Rendkívül fontos, hogy alaposan ismerje a rendszer portjainak megnyitásával járó biztonsági következményeket. Csak a szükséges portok szelektív megnyitásával megerősíti webalkalmazása védelmét az illetéktelen hozzáféréssel és a potenciális biztonsági fenyegetésekkel szemben. Ez rávilágít arra, hogy miért kritikus a tűzfalszabályok megfelelő konfigurálása az Apache (HTTPD) telepítéséhez a CentOS Streamen.

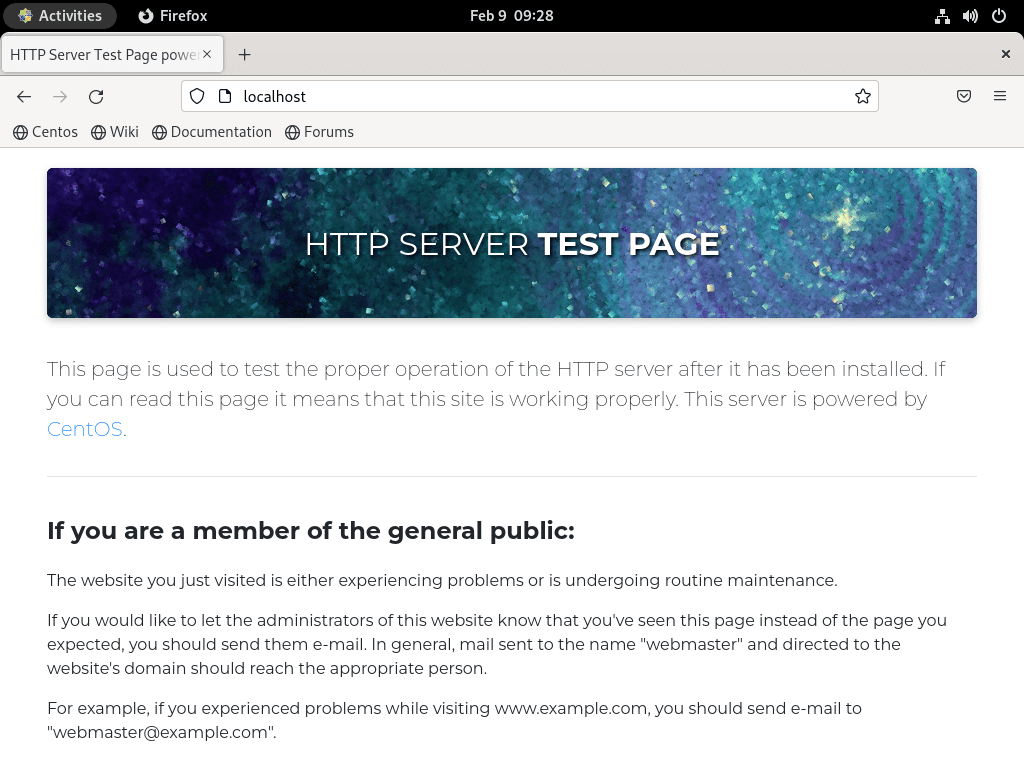

Az Apache HTTPD hozzáférés ellenőrzése

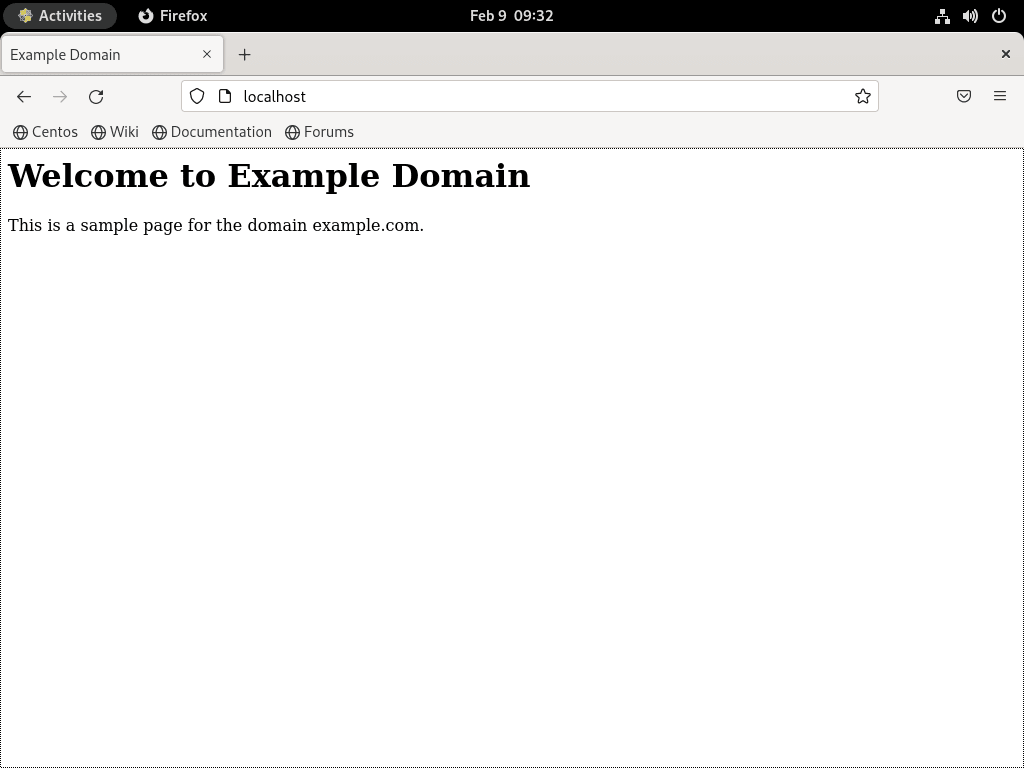

A Firewalld aprólékos konfigurálása után győződjön meg arról, hogy a webböngészőn keresztül eléri az Apache (HTTPD) céloldalát. Indítsa el kedvenc webböngészőjét, és lépjen a http://localhost vagy a http://your_server_ip címre.

Hozzáférés a szerver IP-jén keresztül:

http://your_server_ipAlternatív megoldásként a localhost segítségével való eléréshez:

http://localhostHa mindent pontosan beállít, az Apache (HTTPD) alapértelmezett céloldala fogadja Önt. Ezen az oldalon egy üzenet jelenik meg, amely megerősíti, hogy a szerver a várt módon működik. Az oldal hasonló lesz:

Virtuális gazdagép létrehozása és konfigurálása

Ez a rész a virtuális gazdagép Apache (HTTPD) használatával történő létrehozásának gyakorlati vonatkozásait mutatja be. Ez egy rugalmas webszerver, amely arról ismert, hogy képes több tartományt egyetlen szerveren hosztolni. Ez a segédprogram hasonló az Nginx „szerverblokkok” attribútumához. A következő oktatóanyagban bemutatjuk, hogyan lehet virtuális gazdagépet megfogalmazni egy adott tartományhoz, amelyet „example-domain.com”-ként ábrázolunk. Természetesen ezt a mintadomaint az adott domainnévvel kell helyettesítenie.

A virtuális gazdagépek létrehozása megkönnyíti az egyes tartományok konfigurációinak független kezelését. Ez biztosítja a webszerver-környezet különböző aspektusainak vezérlését, beleértve a biztonságot, a teljesítményt és az egyéni beállításokat. Ez különösen előnyösnek bizonyulhat, ha több webhelyet szeretne egyetlen szerveren tárolni, vagy külön beállításokat kíván fenntartani webhelye különböző szakaszaihoz. Az Apache (HTTPD) segítségével könnyedén megtervezheti a virtuális gazdagépeket, hogy megfeleljenek ezeknek a követelményeknek.

Könyvtárak létrehozása és konfigurálása

A virtuális gazdagép beállításának megkezdése magában foglalja egy új könyvtár létrehozását, amely a virtuális gazdagép gyökérmappájaként szolgál. Ennek a könyvtárnak a neve általában megegyezik a domain nevével.

Például, ha a domain neve „example.com”, akkor egy új könyvtárat kell létrehoznia a következő paranccsal:

sudo mkdir /var/www/example.comEz a parancs szükségessé teszi az „example.com” lecserélését a domain nevére. Így a könyvtár a virtuális gazdagépekhez kapcsolódó fájlokat és eszközöket tartalmaz, beleértve a HTML-fájlokat, képeket, szkripteket és egyéb erőforrásokat.

Az egyes virtuális gazdagépekhez egyedi címtárak beállítása megkönnyíti a problémák egyértelmű szétválasztását, ami a biztonság és a hibaelhárítás szempontjából fontos.

Az új címtár megfelelő tulajdonjogot és engedélyeket igényelhet az Apache (HTTPD) hozzáférés engedélyezéséhez. A következő parancsok beállítják a megfelelő tulajdonjogot és jogosultságokat:

sudo chown -R apache:apache /var/www/example.com

sudo chmod -R 755 /var/www/example.comAz új könyvtár feltöltésével beállíthatjuk a virtuális gazdagépet.

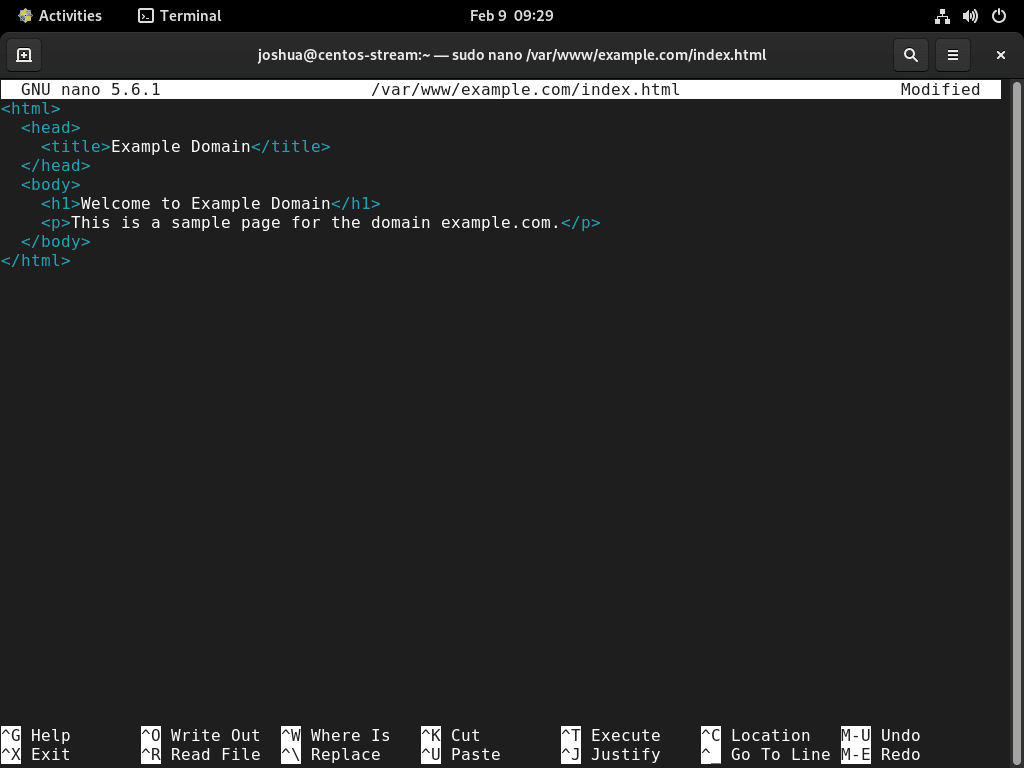

Index.html fájl létrehozása

Egy szövegszerkesztő létrehoz egy index.html fájlt a virtuális gazdagép számára. Oktatóanyagunkhoz a nano szövegszerkesztőt fogjuk használni, bár bármelyik szövegszerkesztőt kiválaszthatja.

Hajtsa végre a következő parancsot az index.html fájl létrehozásához:

sudo nano /var/www/example.com/index.htmlA szövegszerkesztőben kezdje el létrehozni az index.html fájl tartalmát. Ez a fájl általában az első kapcsolatfelvételi pontként szolgál a webhelyét felkereső felhasználó számára.

Íme egy egyszerű példa:

<html>

<head>

<title>Example Domain</title>

</head>

<body>

<h1>Welcome to Example Domain</h1>

<p>This is a sample page for the domain example.com.</p>

</body>

</html>

Az index.html fájl tartalmának véglegesítése után mentse el a fájlt, és lépjen ki a szövegszerkesztőből. A nano esetében ez a Ctrl + X, Y és Enter billentyűk lenyomásával érhető el.

Virtuális gazdagép-könyvtárak konfigurálása

Az Apache webszerver megfelelő címtárbeállításának biztosítása garantálja a zökkenőmentes és szervezett konfigurációt. Konkrétan a „sites-available” és „sites-enabled” könyvtárak használatosak. Ez a konfiguráció tükrözi az Nginxben elfogadott konfigurációt, és elősegíti a szervezett és hozzáférhető konfigurációkat.

A könyvtárak létrehozásához használja a következő parancsot:

sudo mkdir /etc/httpd/sites-available /etc/httpd/sites-enabledEzt követően utasítsa az Apache-t, hogy keresse meg a virtuális gazdagép fájlokat az „/etc/httpd/sites-available” könyvtárban:

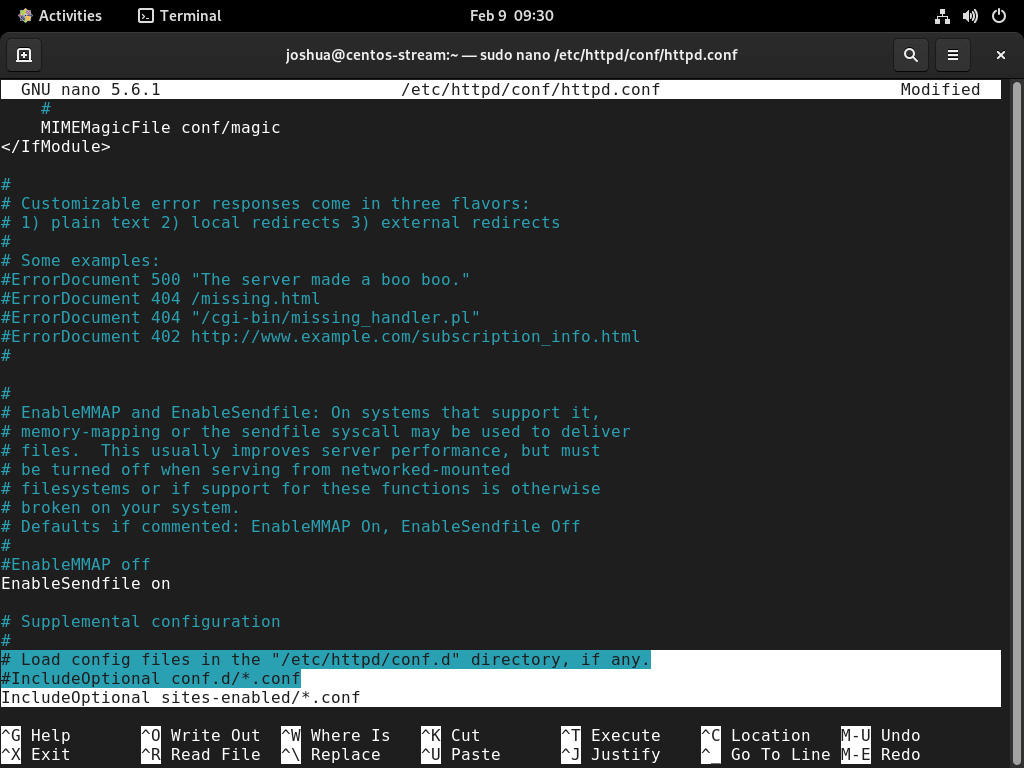

sudo nano /etc/httpd/conf/httpd.confA megnyitott konfigurációs fájl végéhez fűzze hozzá az „IncludeOptional sites-enabled/*.conf” sort. Ez a sor arra utasítja az Apache-t, hogy az összes virtuális gazdagép konfigurációs fájlját tartalmazza a „sites-enabled” könyvtárban.

IncludeOptional sites-enabled/*.confOpcionálisan érdemes lehet megjegyzést fűzni az „IncludeOptional conf.d/*.conf”-hoz, ezzel letiltva azt az alapértelmezett mappát, amelyben az Apache virtuális gazdagép-fájlokat keres. Ez segít megelőzni az esetleges zavart.

Példa:

#IncludeOptional conf.d/*.conf

IncludeOptional sites-enabled/*.conf

A fájl mentéséhez és a kilépéshez használja a CTRL + O, majd a CTRL + X billentyűkombinációt.

Hozza létre a Virtual Host konfigurációs fájlt

Ezután a szövegszerkesztővel létrehozunk egy virtuális gazdagép konfigurációs fájlt az /etc/httpd/sites-available/example.com.conf címen.

sudo nano /etc/httpd/sites-available/example.com.confTöltse ki a helyőrző információkat a következő konfigurációs blokkban a kiszolgálónévvel, a kiszolgálóaliasszal és a dokumentumgyökérrel, mielőtt átmásolná azokat az /etc/httpd/sites-available/example.com.conf címen található virtuális gazdagép konfigurációs fájlba.

<VirtualHost *:80>

ServerAdmin webmaster@localhost

ServerName example_domain

ServerAlias www.example_domain

DocumentRoot /var/www/example.com/

</VirtualHost>Állítsa be a kiszolgáló direktíváit, hogy megfeleljenek az Ön speciális követelményeinek.

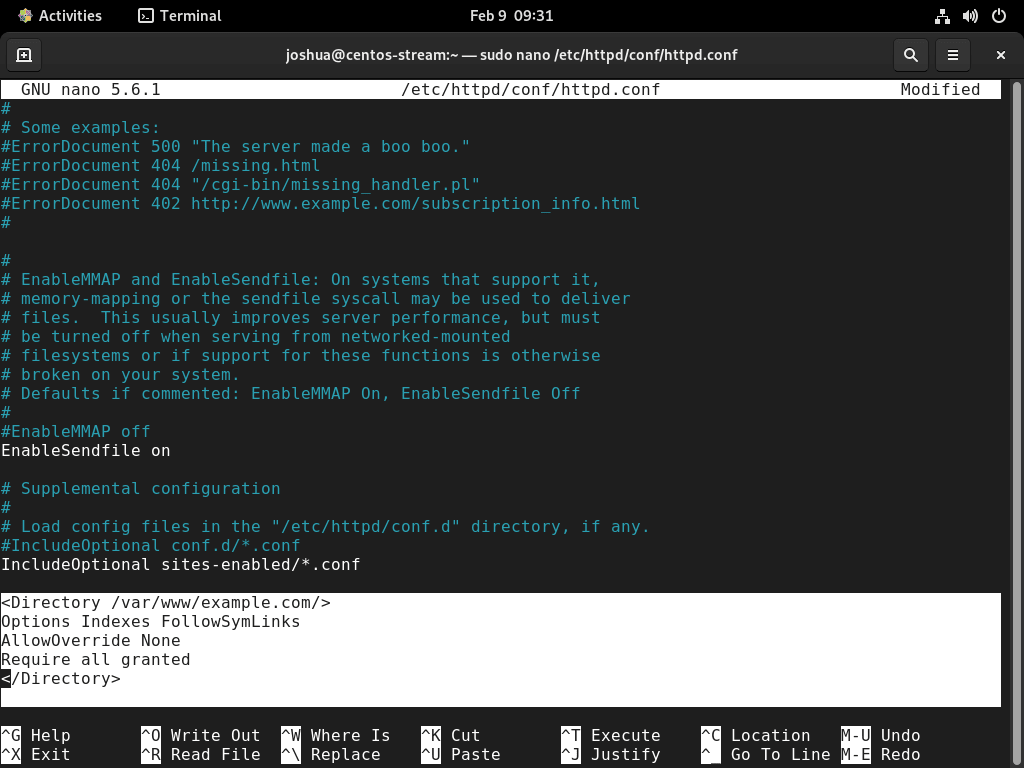

5. lépés: A hozzáférési engedélyek módosítása

A kiszolgáló nyilvános hozzáférésének biztosításához módosítsa az Apache szolgáltatás hozzáférési engedélyeit az /etc/httpd/conf/httpd.conf konfigurációs fájlban. Az alapértelmezett konfiguráció megtagadja a hozzáférést. Ha figyelmen kívül hagyja ezt a lépést, HTTP 403 hibákat tapasztalhat, amikor az emberek megpróbálnak hozzáférni a webhelyéhez.

sudo nano /etc/httpd/conf/httpd.confAdja hozzá a következő blokkot a fájlhoz, ügyelve arra, hogy a gyökérkönyvtárat a sajátjához igazítsa.

<Directory /var/www/example.com/>

Options Indexes FollowSymLinks

AllowOverride None

Require all granted

</Directory>

A módosítások mentéséhez használja a CTRL+O billentyűkombinációt, és lépjen ki a szövegszerkesztőből a CTRL+X billentyűkombinációval.

6. lépés: Engedélyezze az Apache virtuális gazdagépét a CentOS Streamen

A virtuális gazdagép beállításához utolsó lépésként aktiválnia kell. Hozzon létre egy szimbolikus hivatkozást a webhelyek elérhető könyvtárából a webhelyek engedélyezett könyvtárába az alábbi paranccsal:

sudo ln -s /etc/httpd/sites-available/example.com.conf /etc/httpd/sites-enabled/Az aktiválási folyamat befejezéséhez újra kell indítania az Apache szolgáltatást.

sudo systemctl restart httpdAz Apache szolgáltatás újraindítása után nyissa meg a webböngészőt, és lépjen a „HTTP://example_domain” címre. Ha nem regisztrált domaint, akkor a (helyi vagy távoli) IP-cím használatával érheti el webhelyét. Ha mindent helyesen állított be, akkor az index.html fájlban létrehozott nyitóoldal fogadja Önt.

További parancsok és tippek

Biztonságos könyvtárak és fájlok

Biztonságos engedélyek beállítása

A fájlok és könyvtárak biztonságos engedélyeinek használata az Apache-ban a CentOS rendszeren kulcsfontosságú. Gyakran túl sok engedélyt adnak, például teljes nyilvános hozzáférést. A biztonsági kockázatok megelőzése érdekében ajánlott korlátozni az engedélyeket. Könyvtárak esetén használja chmod 755 és a fájlokhoz, chmod 644. Az alábbiakban az engedélyek beállítására szolgáló parancsok találhatók. Ne feledje, hogy egyes alkalmazások eltérő engedélyeket igényelhetnek, mint pl 777 phpBB-hez.

- Könyvtárak esetén:

sudo find /var/www/example.com/ -type d -exec chmod 755 "{}" \;- Fájlokhoz:

sudo find /var/www/example.com/ -type f -exec chmod 644 "{}" \;Ezek a parancsok felváltják /var/www/example.com/ a megfelelő könyvtár elérési úttal. Ez a lépés nem garantálja a teljes biztonságot, de jelentősen csökkenti a kockázatokat azáltal, hogy megakadályozza a létfontosságú fájlokhoz való nyilvános hozzáférést.

Biztonságos Apache az SSL titkosítással

A Let's Encrypt SSL-tanúsítvány telepítése

Az Apache-kiszolgáló SSL-tanúsítvánnyal történő biztosítása szükséges a biztonságos kliens-szerver kapcsolatokhoz. A Let's Encrypt ingyenes, automatizált SSL-tanúsítványt biztosít. Először győződjön meg arról, hogy a CRB lerakat engedélyezve van, és az EPEL lerakat telepítve van. A telepítési folyamat kissé eltér a CentOS Stream 9 és 8 között.

CentOS Stream 9 esetén:

- CRB engedélyezése:

sudo dnf config-manager --set-enabled crb- Telepítse az EPEL adattárat:

sudo dnf install https://dl.fedoraproject.org/pub/epel/epel-release-latest-9.noarch.rpmEzután telepítse mod_ssl és Snap:

sudo dnf install mod_sslAktiválja az EPEL-t a CentOS Stream disztribúcióján, majd telepítse a Snap-et.

sudo dnf install snapd -yA telepítés után győződjön meg arról, hogy engedélyezte a Snap-et, és azonnal indítsa el a rendszert.

sudo systemctl enable snapd --nowA következő lépés a snap mag telepítése, amely gondoskodik a snap csomagok futtatásához szükséges összes függőségről.

sudo snap install coreHozzon létre egy szimbolikus hivatkozást a snapd könyvtárhoz.

sudo ln -s /var/lib/snapd/snap /snapA Certbot snap csomag telepítéséhez használja a következő terminálparancsot.

sudo snap install --classic certbotVégül hozzon létre egy másik szimbolikus hivatkozást a Certbot snap csomaghoz.

sudo ln -s /snap/bin/certbot /usr/bin/certbotFuttassa a Certbot for Apache-t

Futtassa a következő parancsot a terminálon az SSL-tanúsítvány Certbot segítségével történő előállításához.

sudo certbot --dry-run --apache --agree-tos --redirect --hsts --staple-ocsp --email you@example.com -d www.example.comAzok számára, akik még nem ismerik a Let's Encrypt alkalmazást, további információkat találhatnak a parancsban található rövidítésről.

- A „–dry-run” opció lehetővé teszi a tanúsítványgenerálási folyamat próbaüzemének végrehajtását a rendszer módosítása nélkül. Ez az opció értékes a teszteléshez.

- Az „–apache” opció egy tanúsítvány létrehozása egy Apache webszerver számára.

- A „–agree-tos” opció lehetővé teszi, hogy elfogadja a Let's Encrypt szolgáltatási feltételeket, az SSL-tanúsítványt biztosító tanúsító hatóságot.

- A „–redirect” opció automatikusan átirányítja az összes HTTP-forgalmat HTTPS-re.

- A „–hsts” opció engedélyezi a HTTP szigorú szállítási biztonságot (HSTS). Ez a biztonsági funkció segít megvédeni a protokoll leminősítését és a cookie-k eltérítését azáltal, hogy a böngészőknek csak biztonságos HTTPS-kapcsolaton keresztül érhetik el webhelyét.

- A „–staple-ocsp” opció lehetővé teszi az OCSP (Online Certificate Status Protocol) tűzést, amely ellenőrzi az SSL-tanúsítvány visszavonási állapotát anélkül, hogy kapcsolatba lépne a tanúsító hatósággal.

- Használja az „–email” opciót a tanúsítvánnyal társítani kívánt e-mail cím megadásához.

- A „-d” opció megadja azt a domain nevet, amelyhez a tanúsítványt generálni fogja. Ebben a példában a domain név „www.example.com”.

Alternatív megoldásként használhatja a következő parancsot, és kövesse a lépésről lépésre megjelenő utasításokat az elérhetőbb élmény érdekében.

sudo certbot certonly --apacheAz említett paraméterekkel rendelkező parancs végrehajtásával a certbotot arra utasítja, hogy hozzon létre egy SSL-tanúsítványt a „www.example.com” domainhez, miközben tartalmazza a szükséges biztonsági funkciókat is, mint például a kötelező HTTPS 301 átirányítás, a Strict-Transport-Security fejléc és OCSP tűzés. Fontos megjegyezni, hogy a parancsban szereplő e-mail címet le kell cserélnie a sajátjával, és ügyeljen arra is, hogy a „www.example.com” domain nevet a kívánt domain névre cserélje.

Az SSL beállítása Apache-on

Az SSL-tanúsítvány beszerzése után állítsa be az Apache-kiszolgálót a használatára. Szerkessze a ssl.conf fájlt, és adja hozzá a következő sorokat az „example.com” helyére a saját domainjére cserélve:

sudo nano /etc/httpd/conf.d/ssl.confA konfigurációs fájlban adja hozzá a következő sorokat: cserélje ki az „example.com” címet a domain nevével.

SSLEngine on

SSLCertificateFile /etc/letsencrypt/live/example.com/cert.pem

SSLCertificateKeyFile /etc/letsencrypt/live/example.com/privkey.pem

SSLCertificateChainFile /etc/letsencrypt/live/example.com/chain.pemMentse el a változtatásokat, és indítsa újra az Apache-t, hogy a konfiguráció érvénybe lépjen.

sudo systemctl restart httpd Ez a beállítás titkosított, biztonságos kommunikációt biztosít a böngészők és az Ön webhelye között.

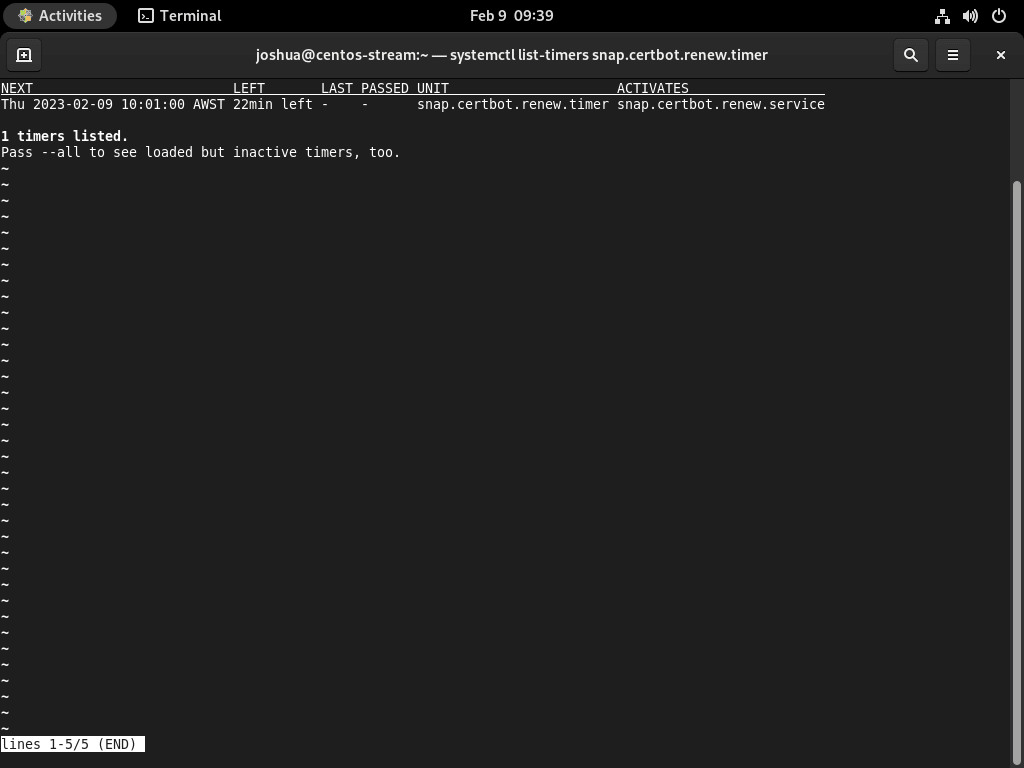

A tanúsítvány megújításának automatizálása

Az SSL-tanúsítvány naprakészen tartásához állítson be egy cron-feladatot az automatikus megújításhoz. Tesztelje a megújítási folyamatot szárazon:

sudo certbot renew --dry-runEllenőrizze az időzítőket a systemctl list-timers paranccsal, és győződjön meg arról, hogy a „snap.certbot.renew.timer” jelen van.

systemctl list-timers snap.certbot.renew.timer

Használja a „systemctl list-timers –all” parancsot a rendszeren lévő aktív és inaktív időzítők megtekintéséhez. Ez a parancs áttekinti az összes időzítőt, beleértve a „snap.certbot.renew.timer”-t is. A „snap.certbot.renew.timer” biztosítja a tanúsítvány automatikus ellenőrzését és megújítását a lejárat előtt. Így megszűnik a megújítási folyamattal kapcsolatos aggály.

systemctl list-timers --allApache HTTPD kezelés

Ha az Apache sikeresen be van állítva a kiszolgálón, íme néhány lényeges szempont, amelyet meg kell jegyezni a hatékony kezelés érdekében.

Apache szervernaplók

Az Apache szervernaplók a /var/log/httpd/ könyvtárban vannak tárolva. A hozzáférési és hibanaplók alapértelmezett fájlneve: access.log és error.log. Ezek a nevek azonban módosíthatók a virtuális gazdagép konfigurációs fájljában.

Íme egy példa az Apache-kiszolgáló naplóinak módosítására a virtuális gazdagép konfigurációs fájljában.

<VirtualHost *:80>

ServerName www.example.com

DocumentRoot /var/www/example.com

# Change access log to custom-access.log

CustomLog /var/log/httpd/custom-access.log combined

# Change error log to custom-error.log

ErrorLog /var/log/httpd/custom-error.log

</VirtualHost>Ez a példa módosítja a hozzáférési és hibanaplókat custom-access.log és custom-error.log névre. A naplófájlok nevét tetszőlegesre módosíthatja, és frissítheti a megfelelő elérési utat a virtuális gazdagép konfigurációs fájljában.

Apache parancsok

Íme néhány gyakran használt parancs az Apache kezelése során:

Apache webszerver leállítása:

sudo systemctl stop httpdIndítsa el az Apache webszervert:

sudo systemctl start httpdIndítsa újra az Apache webszervert:

sudo systemctl restart httpdApache webszerver újratöltése:

sudo systemctl reload httpdAz Apache letiltása a szerver indításakor:

sudo systemctl disable httpdAz Apache engedélyezése a szerver indításakor:

sudo systemctl enable httpdAz Apache HTTPD frissítése

Az Apache frissítéséhez futtassa azt a parancsot, amelyet általában annak ellenőrzésére használ, hogy a rendszer naprakész-e.

sudo dnf update --refreshBármilyen frissítés előtt fontos biztonsági másolatot készíteni vagy képeket készíteni a rendszerről, mivel időnként hibák léphetnek fel. A következő parancs frissíti az összes rendszercsomagot, beleértve az Apache-t is, és felkéri a frissítésre.

Az Apache HTTPD eltávolítása

Az Apache rendszerről való eltávolításához használja a következő parancsot.

sudo systemctl disable httpd --nowMost használja a következő parancsot az Apache teljes eltávolításához.

sudo dnf remove httpdA megmaradt fájlok az /etc/httpd főkönyvtárban maradhatnak, ezért töröljük azt a mappát.

sudo rm -R /etc/httpd/Következtetés

Ha az Apache HTTP Server és a Let's Encrypt sikeresen be van állítva CentOS Stream rendszerén, webhelye robusztus és biztonságos lesz. Az Apache rendszeres frissítése és a Let's Encrypt SSL-tanúsítvány megújítása segít fenntartani az optimális biztonságot és teljesítményt. Élvezze az Apache HTTP Server és a Let's Encrypt által nyújtott megbízhatóságot és biztonságot webtárhely-környezetében.